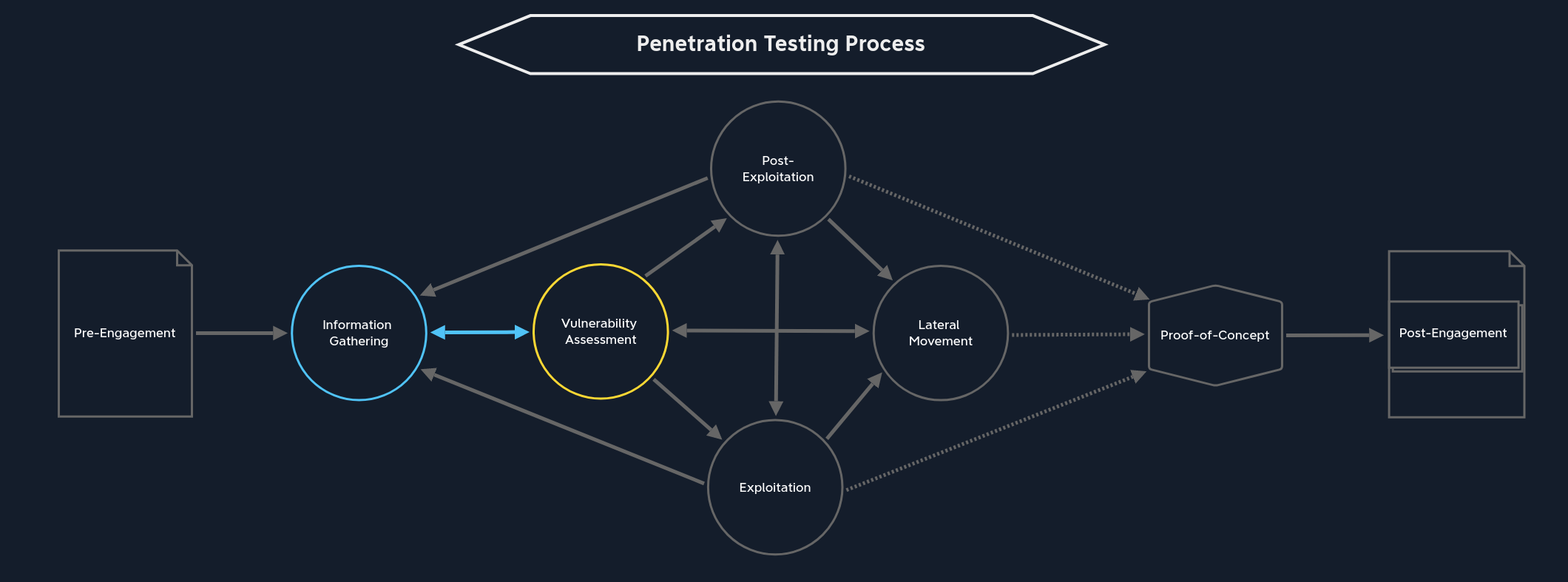

在漏洞评估阶段,我们检查并分析信息收集阶段所搜集的信息。漏洞评估阶段是一个基于发现结果的分析性过程。

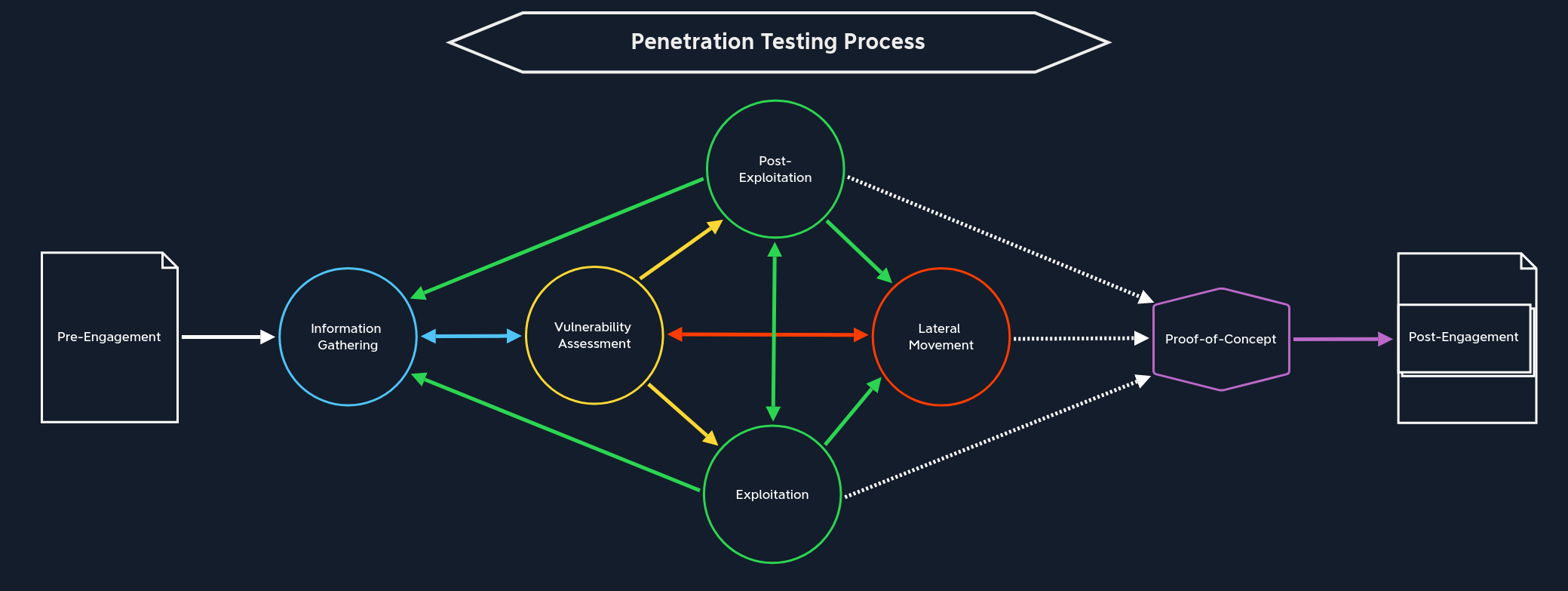

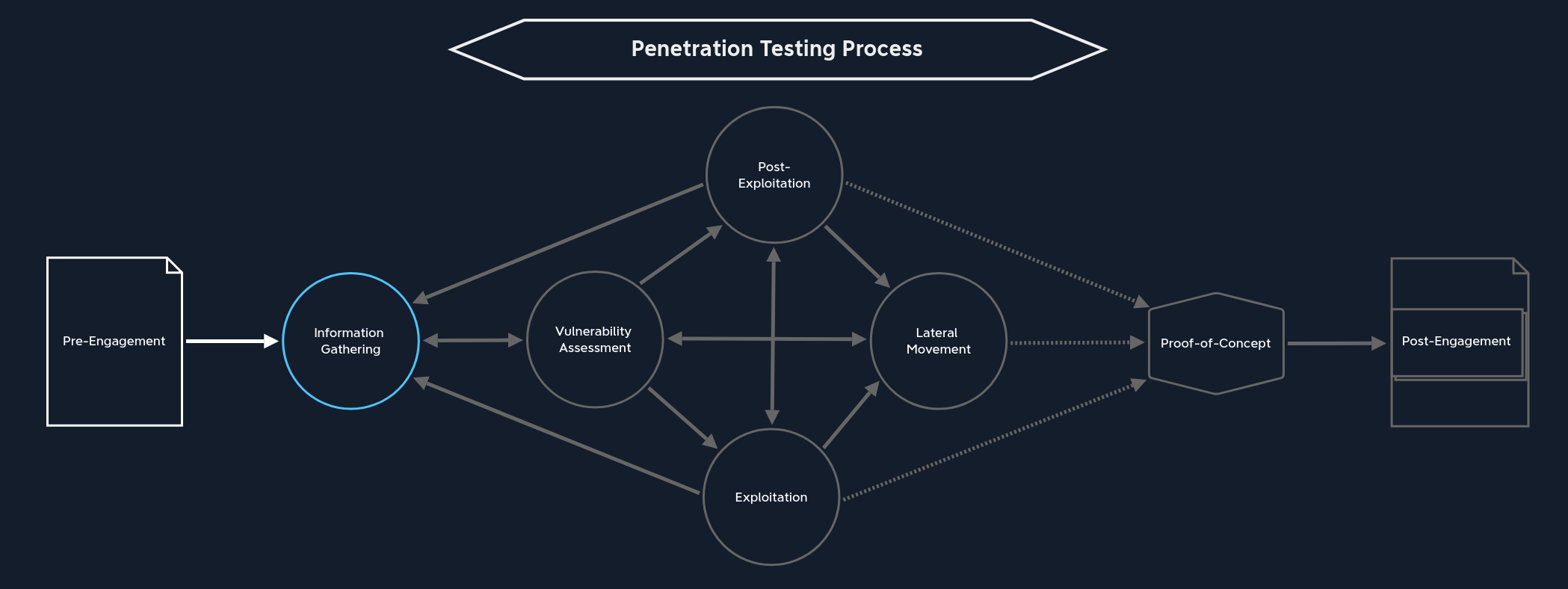

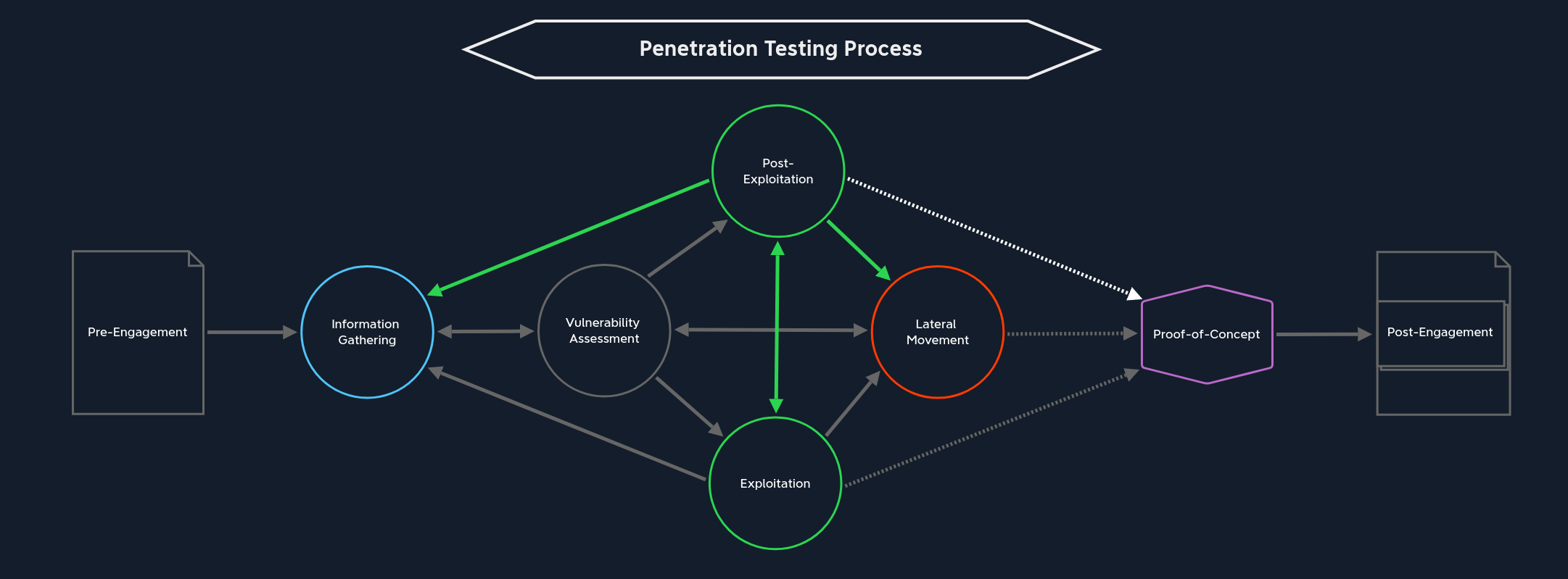

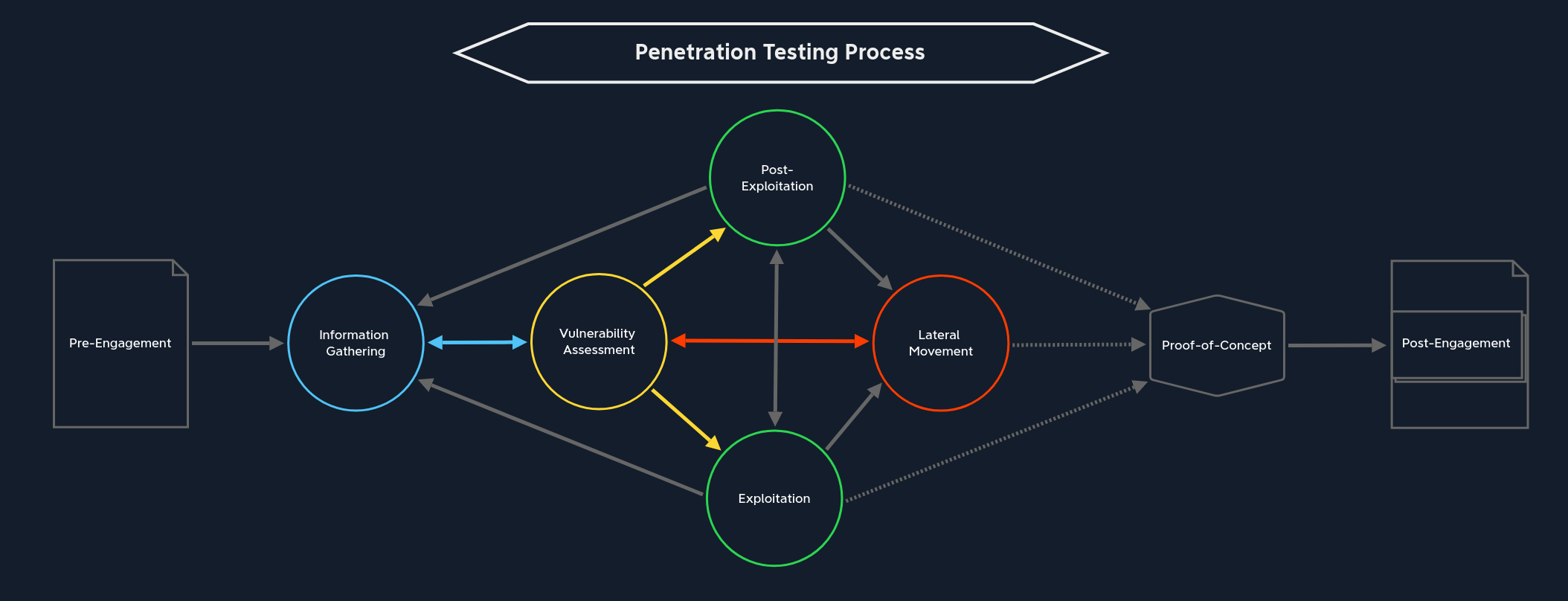

渗透测试流程:前期交互、信息收集、漏洞评估、渗透攻击、后渗透攻击、横向移动、概念验证、后期交互。

分析是对某个事件或过程的详细检查,描述其起源和影响,并说明在特定预防措施和行动的帮助下,可以触发该事件或过程以支持或预防其未来发生。

任何分析都可能非常复杂,因为许多不同的因素及其相互依赖性起着重要作用。除了我们在每次分析中需要处理过去、现在和未来这三个不同时间维度的事实之外,起源和目的地也扮演着重要角色。存在四种不同类型的分析:

| 分析类型 | 描述 |

|---|---|

| 描述性分析 | 描述性分析在任何数据分析中都至关重要。一方面,它基于个体特征来描述数据集。它有助于检测数据收集中可能存在的错误或数据集中的异常值。 |

| 诊断性分析 | 诊断性分析阐明了状况的原因、影响及相互作用。这样做可以提供通过关联和解释获得的见解。我们必须采取一种回溯性的视角,与描述性分析类似,但细微差别在于我们试图找到事件和发展的原因。 |

| 预测性分析 | 通过评估历史和当前数据,预测性分析为未来的可能性创建预测模型。基于描述性和诊断性分析的结果,这种数据分析方法使得识别趋势、早期检测与预期值的偏差以及尽可能准确地预测未来事件成为可能。 |

| 规范性分析 | 规范性分析旨在缩小应采取哪些行动来消除或预防未来问题,或触发特定活动或过程的范围。 |

我们利用目前已获得的结果和信息进行分析,以得出结论。结论的形成可以延伸得很远,但我们必须随后对其进行证实或反驳。假设我们在信息收集阶段发现一台主机上有一个开放的 TCP 2121 端口。

除了该端口是开放的这一事实之外,Nmap 没有向我们显示任何其他信息。我们现在必须问自己,可以从这个结果中得出什么结论。因此,我们从哪个问题开始来得出结论并不重要。然而,提出精确的问题并记住我们所知道和不知道的事情是至关重要的。在这一点上,我们必须首先问自己我们看到了什么以及我们实际拥有什么,因为我们看到的与我们实际拥有的并不相同:

一个 TCP 2121 端口。- TCP 已经意味着该服务是面向连接的。

这是一个标准端口吗?- 不是,因为标准端口在 0-1023 之间,也称为公认端口或系统端口。

这个端口号中有任何看起来熟悉的数字吗?- 有,TCP 端口 21(FTP)。根据我们的经验,我们将认识许多标准端口及其服务,管理员常常试图伪装这些服务,但经常使用”容易记住”的替代方案。

基于我们的猜测,我们可以尝试使用 Netcat 或 FTP 客户端连接到该服务,并尝试建立连接以确认或否定我们的猜测。

在连接到服务时,我们注意到连接时间比平时要长(大约 15 秒)。有一些服务的连接速度或响应时间是可以配置的。既然我们知道在这个端口上运行着一个 FTP 服务器,我们就可以推断出我们之前扫描”失败”的原因。我们可以通过在 Nmap 中将最小探测往返时间(--min-rtt-timeout)指定为 15 或 20 秒并重新运行扫描来再次确认这一点。

漏洞研究与分析

信息收集和漏洞研究可以被视为描述性分析的一部分。在这里,我们识别正在调查的各个网络或系统组件。在漏洞研究中,我们寻找已被发现和报告的已知漏洞、漏洞利用和安全漏洞。因此,如果我们通过信息收集识别了某个服务或应用程序的版本,并找到了一个通用漏洞披露(CVE),那么该漏洞很可能仍然存在。

我们可以使用许多不同的来源来查找每个组件的漏洞披露信息。这些来源包括但不限于:

- CVEdetails

- Exploit DB

- Vulners

- Packet Storm Security

- NIST

这里就用到诊断性分析和预测性分析。一旦我们找到了一个像这样已公布的漏洞,我们可以对其进行诊断,以确定是什么导致或已经导致了该漏洞。在这里,我们必须尽可能理解漏洞验证(POC)代码或应用程序/服务本身的功能,因为管理员的许多手动配置将要求对 POC 进行一些定制。每个 POC 都是针对特定案例量身定制的,在大多数情况下,我们也需要对其进行调整以适应我们的情况。

可能攻击向量的评估

漏洞评估还包括实际测试,这是预测性分析的一部分。在此过程中,我们分析历史信息并将其与我们已经能够找出的当前信息结合起来。无论我们是否从客户那里收到了特定的规避级别要求,我们都会在本地或目标系统上测试所发现的服务和应用程序。如果我们必须进行隐蔽测试并避免触发警报,我们应该尽可能精确地在本地镜像目标系统。这意味着我们利用在信息收集阶段获得的信息来复制目标系统,然后在本地部署的系统中寻找漏洞。

返回

如果我们无法从分析中检测或识别出潜在的漏洞,我们将返回到信息收集阶段,寻找比目前收集到的更深入的信息。需要注意的是,这两个阶段(信息收集和漏洞评估)经常重叠,导致在它们之间频繁地来回移动。我们将在许多作者解决 HTB 机器或某些 CTF 挑战的视频中看到这一点。我们应该记住,这些挑战通常以尽可能快的速度解决,因此速度比质量更重要。在 CTF 中,目标是尽快进入目标机器并以最高权限获取标志,而不是暴露系统中所有潜在的弱点。

(真实的)渗透测试不是 CTF。

在这里,我们的渗透测试及其分析的质量和强度具有最高优先级,因为如果我们的客户通过一个相对简单的攻击向量(这本应是我们在此次渗透测试中发现的)而成功被黑客入侵,没有比这更糟糕的情况了。

问题

哪种类型的分析可以用来预测未来的概率?