尊敬的访问者:欢迎访问华巅网安(以下简称“本站”)。在您浏览、使用或参考本站提供的任何内容之前,请您务必仔细阅读、理解并完全同意本免责声明的所有条款。若您对本声明的任何内容存在异议,请立即停止使用本站。您的继续访问行为将被视为对本声明全部内容的无异议接受。

一、网站性质与内容

- 本站是一个用于个人技术学习与内容分享的网站,所有内容(包括但不限于文章、笔记、代码、工具等)均出于个人学习、研究与技术交流的目的,由站主在业余时间撰写和整理。

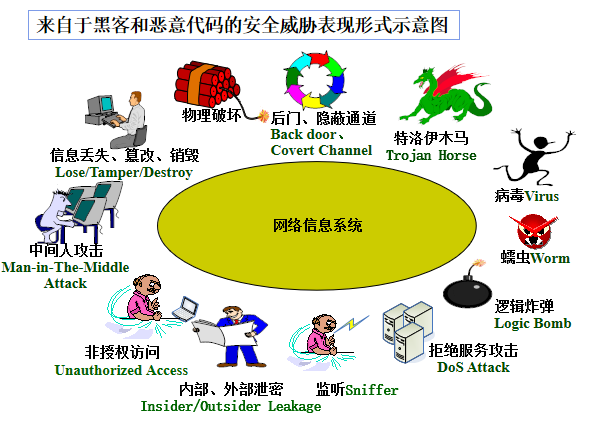

- 本站分享的技术信息,特别是涉及网络安全实践(如HackTheBox靶场记录)的内容,均在合法授权或专为教学设计的模拟环境中进行。这些活动旨在提升安全技能和防御能力,绝非攻击教程。

二、信息准确性免责

本站尽力确保所提供信息的准确性及可靠性,但不保证所有资料的绝对准确、完整或最新。本站对资料中可能存在的错误、遗漏或不具备可操作性不提供任何明示或暗示的担保。使用者应自行核实信息的有效性,并对任何自主决定的行为负责。

三、用户责任与行为规范

- 合法使用:您承诺不会将本站的任何技术信息用于任何非法目的或未经授权的测试。您必须严格遵守《中华人民共和国网络安全法》等相关法律法规。任何因滥用、误用本站信息而导致的直接或间接后果(包括但不限于数据丢失、系统损坏、法律纠纷),均由使用者自行承担全部责任,本站概不负责。

- 技术双面性:您理解网络安全技术的双面性,并承诺对您的任何行为负全部责任。在进行任何技术实践前,应确保已获得相关系统的明确书面授权。

四、外部链接与转载内容本站可能包含指向第三方网站的链接,也可能转载部分技术文章。这些链接和内容仅为提供更多信息,并不代表本站赞同其观点或对其真实性负责。本站对第三方网站的内容、隐私政策或运营不承担任何责任。

五、知识产权保护

- 本站标明为“原创”的内容,版权归本站所有。转载需获授权并注明出处。

- 本站尊重他人知识产权。如您认为本站的任何内容涉嫌侵犯您的合法权益,请及时通过本站提供的联系方式提交书面通知,并提供身份证明、权属证明及详细侵权情况证明。我们在收到合规通知后,将依法尽快处理。

六、隐私保护

本站尊重并保护用户隐私。未经您同意,本站不会主动泄露您的个人资料,但法律法规另有规定或为公共安全之目的除外。详见《隐私政策》。

七、声明更新与法律适用

- 本站有权随时更新本免责声明。更新后的声明将在本页面发布,恕不另行通知。

- 本声明的解释、效力及争议解决,均适用中华人民共和国法律。任何争议应首先通过友好协商解决;协商不成的,应提交有管辖权的人民法院诉讼解决。