在渗透测试过程中,我们经常需要将文件(例如枚举脚本或漏洞利用程序)上传到远程服务器,或从目标服务器将数据下载回我们的攻击主机。虽然像带有 Meterpreter Shell 的 Metasploit 这类工具允许我们使用 upload命令上传文件,但我们仍需掌握在标准反弹Shell 环境中进行文件传输的方法。 使用 wget 实现文件传输的方法有很…

在获得对远程服务器的初始访问权限后,我们通常处于低权限用户上下文环境中,这并未赋予我们对目标系统的完全控制权。为了获得完全访问权限,我们需要寻找一个系统内部或本地的漏洞,以便将我们的权限提升至 Linux 上的 root 用户或 Windows 上的 administrator/SYSTEM 用户级别。下面我们来探讨一些常见的权限提升方法。 提权检…

Shell 类型

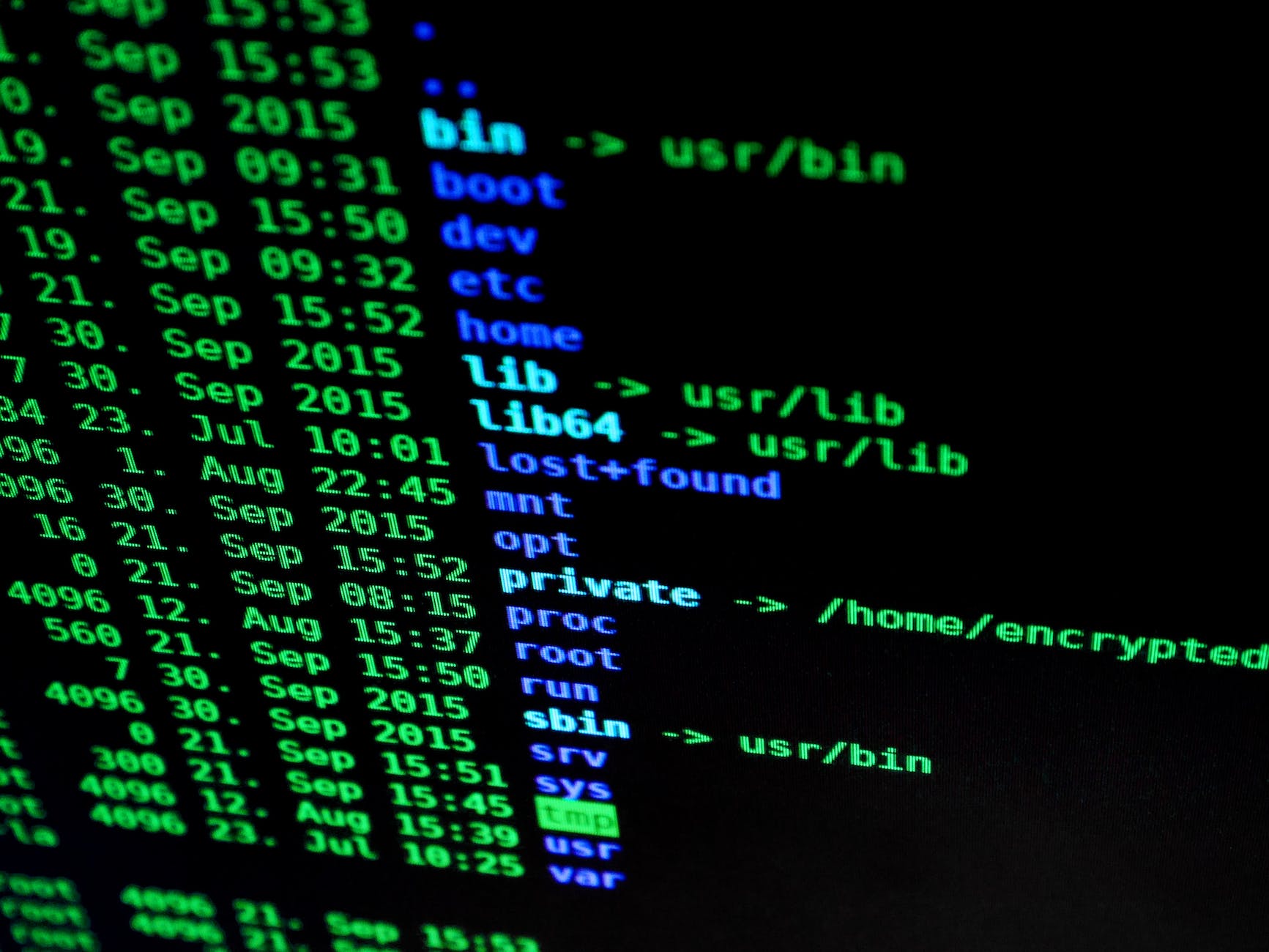

当我们成功入侵一个系统并利用漏洞远程在受控主机上执行命令后,通常需要一种与系统持续通信的方法,以避免为了执行每个命令而重复利用同一个漏洞。为了枚举系统或进一步控制它及其所在网络,我们需要一个可靠的连接,使我们能够直接访问系统的 Shell(例如 Bash 或 PowerShell),从而可以彻底调查远程系统并为下一步行动做准备。 一种连接到受控系统…

公开漏洞利用

⚠️ 重要安全提示 站长特别提醒:在使用公开的漏洞利用代码(PoC)时需保持警惕。网络安全研究人员发现,在GitHub等平台上托管的公开PoC中,有相当一部分(约10%)包含恶意内容。这些恶意代码可能隐藏信息窃取程序、远程访问木马(RAT)或其他恶意负载。建议采取以下防护措施: 验证代码来源和作者信誉 在运行前仔细审查代码 使用VirusTotal…

Web枚举

在执行服务扫描时,我们经常会遇到运行在80和443端口上的Web服务器。Web服务器承载着Web应用程序(有时不止一个),这些应用程序通常提供了一个相当大的攻击面,并且在渗透测试中成为高价值目标。适当的Web枚举至关重要,特别是当组织没有暴露许多服务或者这些服务都已适当修补时。 Gobuster 发现Web应用程序后,总是值得检查一下我们是否能发现…

现在我们要更进一步,开始探索一台机器!首先需要做的是识别操作系统以及任何可能正在运行的服务。服务是运行在计算机上、为其他用户或计算机执行某些有用功能的应用程序。我们将这些托管有用服务的专用机器称为"服务器",而不是工作站,用户可以通过工作站与这些各种服务进行交互和使用。我们感兴趣的是那些配置错误或存在漏洞的服务。我们不是要执行服务预期应有的操作,而…

基本工具

诸如SSH、Netcat、Tmux和Vim等工具是必不可少的,并且为大多数信息安全专业人士所日常使用。尽管这些工具本身并非专为渗透测试设计,但它们对渗透测试过程至关重要,因此我们必须熟练掌握它们。 使用 SSH 安全外壳协议(SSH)是一种默认运行在22端口的网络协议,它为系统管理员等用户提供了远程安全访问计算机的方式。SSH可以配置为使用密码认证…

常见术语

渗透测试/黑客技术是一个广阔的领域。在我们的职业生涯中,将会遇到无数的技术。以下是一些我们会反复遇到并且必须牢固掌握的最常见的术语和技术。这并非一份完整的列表,但足以帮助我们开始学习基础模块和简单的HTB靶机。 什么是 Shell? "Shell"是一个在我们学习过程中会反复听到的常见术语。它有几层含义。在Linux系统上,Shell是一个程序,它…

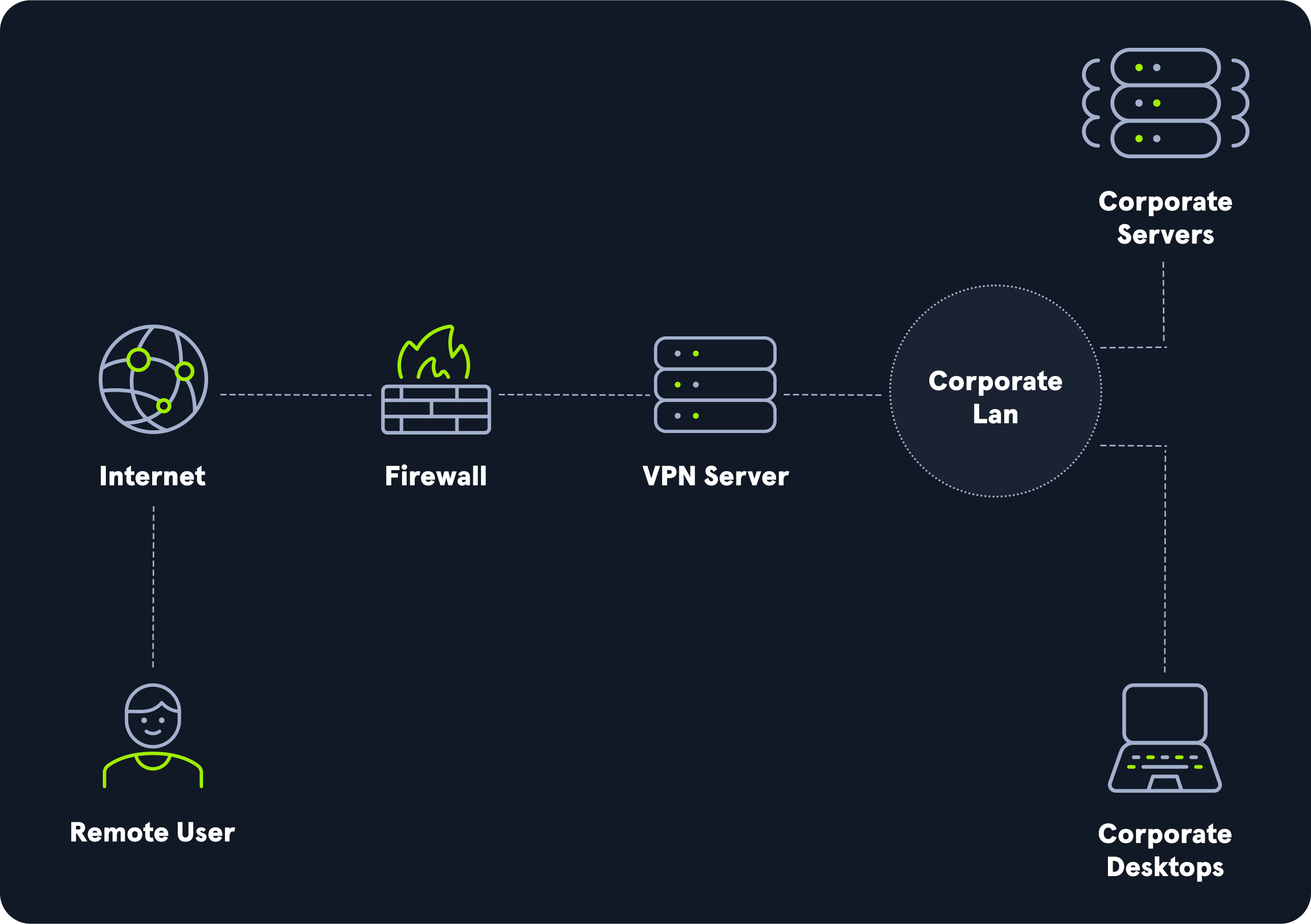

通过VPN连接

保持条理化

虚拟专用网络(VPN)使我们能够连接到私有(内部)网络,并访问其中的主机和资源,就如同我们直接连接到了目标私有网络一样。它是在共享的公共网络(例如,员工从家中远程连接到其公司的企业网络)上建立的一个安全通信通道,用于连接至私有网络。VPN通过加密通道中的通信来防止窃听和访问传输中的数据,从而提供一定程度的隐私和安全性。 从高层次看,VPN的工作原理…

无论我们是执行客户评估、参加CTF(夺旗赛)、在Academy或其他地方学习课程,还是进行HTB(Hack The Box)靶机/实验,条理化始终至关重要。从一开始就优先进行清晰准确的文档记录是必不可少的。无论我们在信息安全领域乃至其他职业道路上选择哪条路径,这项技能都将使我们受益 。 文件夹结构 在攻击单个靶机、实验环境或客户环境时,我们的攻击机…