有效使用学院

渗透测试人员发展路径简介

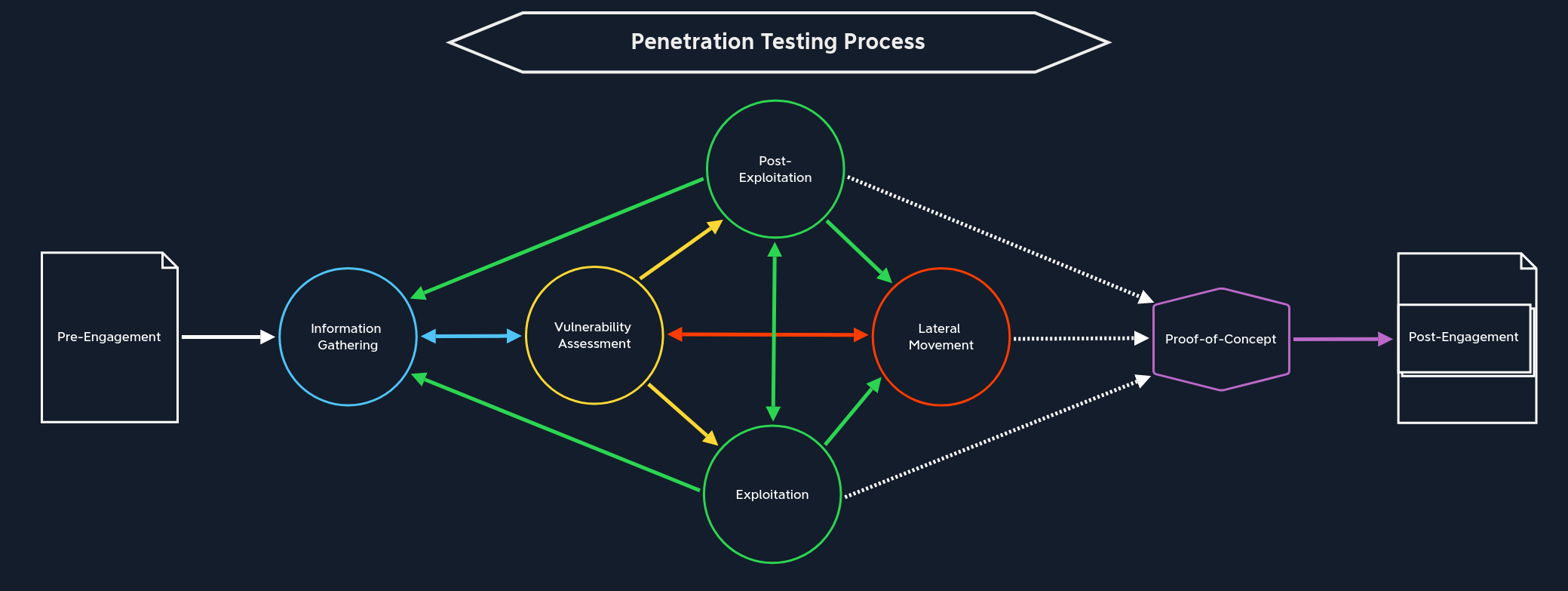

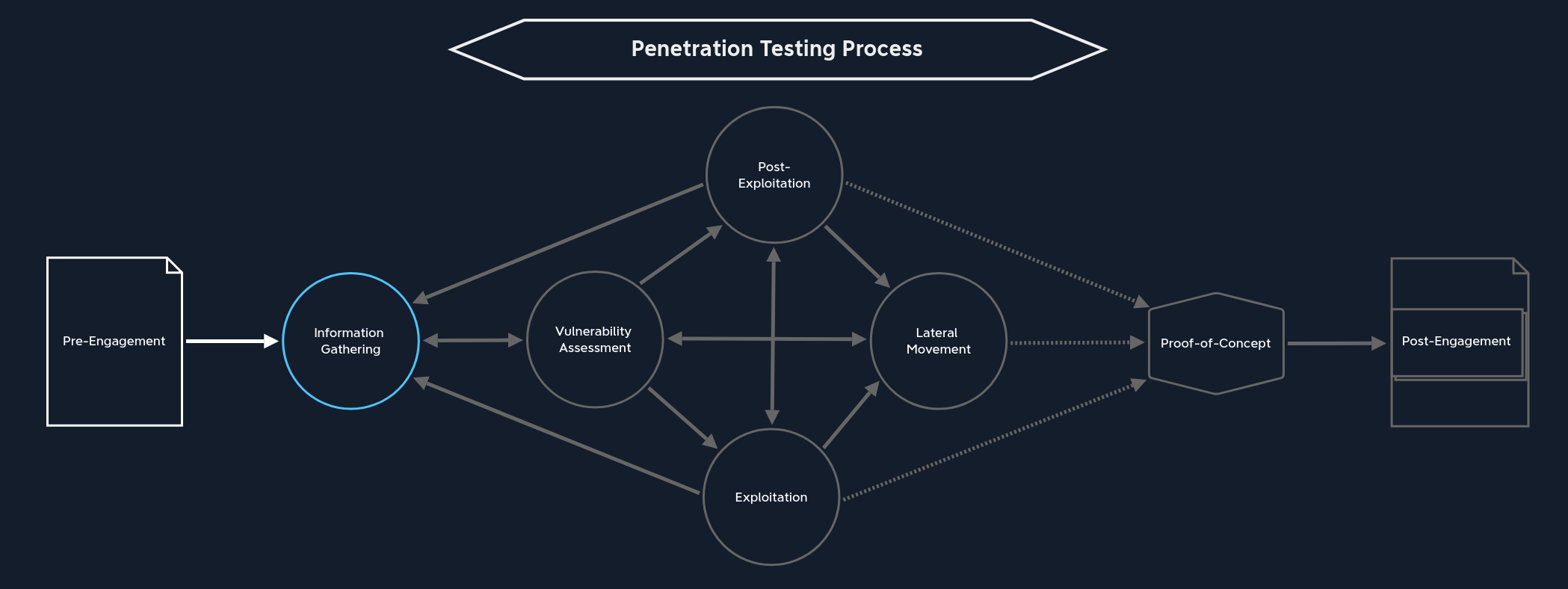

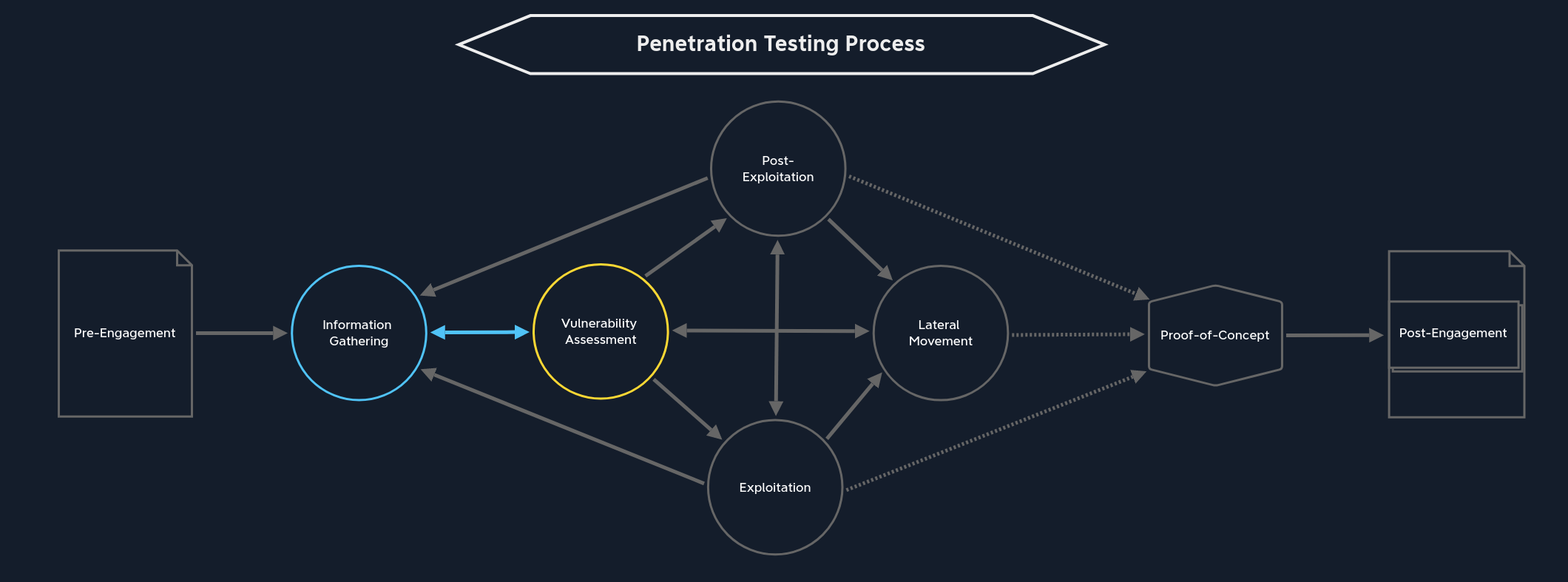

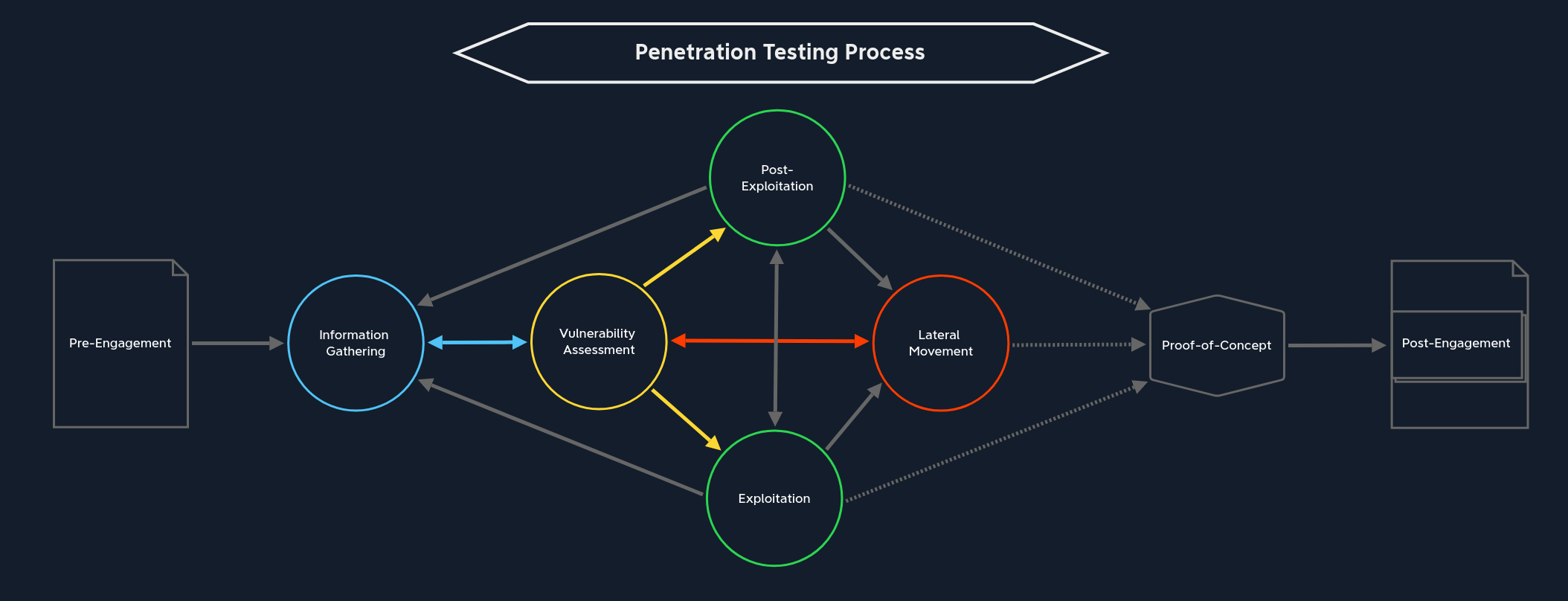

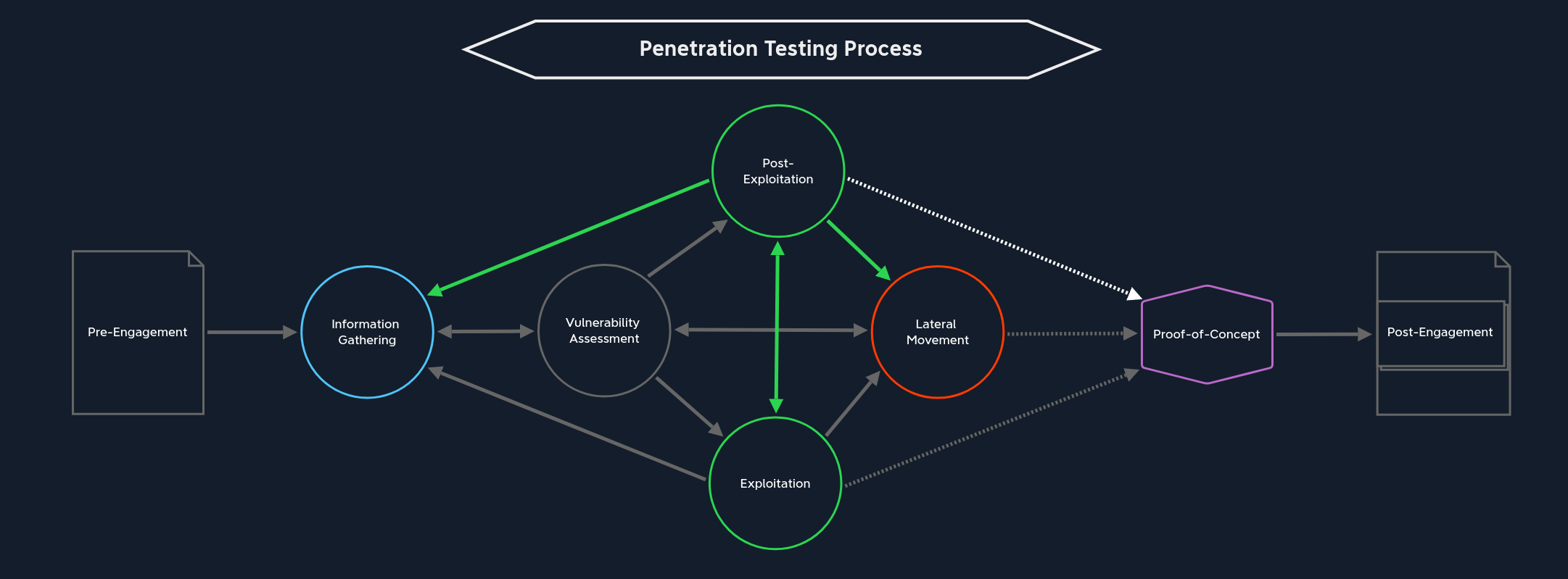

本模块是“渗透测试工程师职业路径”的导论部分,旨在对渗透测试及其各个阶段进行概括性介绍。我们建议从本模块开始您的学习之路,并在学习后续其他模块时,时常回顾此导论,以了解每个主题领域如何在渗透测试过程中的整体框架中定位。对于HTB Academy或网络安全行业的新手而言,这也是一个绝佳的入门起点

本学习路径面向来自各行各业、有志成为渗透测试工程师的学员,也适合希望提升特定领域技能、谋求全面发展或从不同视角学习知识的资深渗透测试者。路径内容涵盖成功执行外部渗透测试、内部渗透测试(涵盖网络与Active Directory环境)及Web应用安全评估所需的核心概念。我们将通过各个模块,深入剖析渗透测试工程师所需掌握的专项技术、方法论与工具。该路径将带领学员以高度实践的方式,完整经历渗透测试全周期——从信息侦察与枚举,到文档编写与报告撰写,最终通过模拟渗透测试的顶点模块完成综合考核。完整修读本路径的学员,将掌握针对现实网络进行基础至中级专业安全评估所需的实践技能与思维模式。我们的每个模块都将深入探讨所呈现漏洞与战术背后的“成因”,而非仅是简单演示点击式工具的操作教程。课程中融入了我们为各行业客户及地方政府、联邦政府实施安全评估时积累的真实案例与场景。

HTB Academy 学习理念

我们的目标是教会学生如何全面看待问题,并能够发现别人可能忽略的缺陷。我们鼓励每位学生现成自己的可重复且全面的评估方法,无论环境规模大小或客户所属行业如何。通过数百个实际动手案例的学习实践,每个模块都以一项或多项技能评估作为总结,这种方式能强化知识吸收,并对常规评估项目形成”肌肉记忆”。如果我们能熟练掌握基础,就有更多时间深入挖掘,为我们的客户提供额外价值。针对每个演示的漏洞和错误配置,我们会深入剖析其根本成因,这有助于更透彻理解系统原理、诊断工具故障原因,进而为客户提供精准贴合其环境特征与风险偏好的修复建议。

我们的学习理念可以总结如下:

我们的核心理念是”在实践中学习”,遵循基于风险的方法,高度重视动手实践能力以及技能的合法合规运用。我们致力于让学生理解漏洞背后的“为什么”,并教会他们如何发现、利用、修复、检测和预防缺陷,培养全面发展的专业人才,使他们能够将这种全方位的知识与思维模式传授给当前的/未来的客户或雇主,协助其保护人员、技术与核心使命免受现代网络威胁的侵袭。

道德与法律考量

上述理念中一个至关重要的部分是

合法(legal)和道德(ethical)这两个关键词。渗透测试是少数允许从业者在特定时期(即授权测试期间)对企业实施某些行为的职业之一,而这些行为在其他情况下均属违法。在此学习路径以及我们的其他课程中,我们提供单个目标和小型网络(实验室)来安全合法地练习我们展示的技术。HTB 主平台包含数百个靶机和多个大型真实世界实验室网络来练习这些技能。随着我们行业游戏化趋势的兴起和获得更多动手、现实培训材料的机会,我们必须记住,在合法和非法行为之间存在一条界限,如果我们试图在这些受控环境之外练习我们的技能,便极易逾越这条界线。对目标进行被动的开源情报(OSINT )和信息收集技能来练习这些技能是可以的,前提是我们只使用公共数据库和搜索引擎,而不是探测目标公司的外部基础设施。 然而,未经明确书面同意(以工作范围说明书形式,包括详细的测试范围、合同和及测试规则,并由双方签署)对任何组织的系统进行任何扫描或交互活动均属违法,可能导致法律甚至刑事追责。如果你准备好进行实战训练,可以通过参与由 HackerOne 和 Bugcrowd 等组织举办的漏洞赏金计划来获得额外练习机会。通过这些漏洞赏金平台,您可以对众多设有赏金计划的企业进行Web应用安全测试。请牢记,每个赏金计划都有其特定的测试范围和参与规则,因此在开始任何测试活动之前,请务必仔细阅读并理解这些规定。大多数此类计划禁止使用自动化扫描工具,这使其成为练习信息收集和手动Web应用测试技能的理想方式。(孤狐注:国内去src教育平台、补天平台等,严格遵守相关平台规定)

一旦你获得第一份渗透测试工作,务必做好尽职调查,确保该公司是合法组织,并且所有的安全评估都必须在与目标公司(客户)完成明确协调并签署合同文件后方可进行。尽管较为罕见,但确实存在一些犯罪组织会伪装成合法公司,以招募技术人员协助其进行非法活动。即使你本意是好的,一旦参与其中,仍将面临法律甚至刑事责任。为任何公司工作时,确保你有一份已签署的工作范围/合同副本,以及一份正式的测试范围文件(URL、单个 IP 地址、CIDR 网络范围、无线 SSID、用于物理评估的场所,或用于社会工程活动的电子邮件或电话号码列表),并由客户签署。如有疑问,在开始任何测试前,请求额外的批准和文件。在执行测试时,

务必严格控制在授权范围内(stay within the scope of testing)。。即使你发现范围之外的其他IP地址或子域名看起来更有趣,也不要偏离既定范围。再次,有疑问就确认(if in doubt, reach out)。也许客户忘记将某些主机添加到范围表中。 主动联系客户询问这些已发现的主机是否应被纳入范围是稳妥的做法,但是,再次强调,确保这是书面形式(in writing)的正式请求,而不仅仅是在电话中口头告知。(孤狐注:国内企业必须盖公章,确保有法律效应)客户对我们寄予厚望,允许我们能够进入他们的网络并运行可能对网络造成严重破坏、导致业务中断进而引发收入损失的工具。我们必须以

不得造成实际损害(do no harm)为指导原则,谨慎、有节制地开展所有测试活动。我不能仅仅因为我们能够运行某个工具就贸然使用。某个特定漏洞的 PoC 是否可能使一个或多个服务器崩溃?在评估过程中,如果对任何事项有任何疑问,都应该先向你的经理和客户汇报,并在获得明确书面授权(in writing)后再继续进行。总而言之,我们具备高超的技能,并被寄予厚望。切勿滥用这份信任,

始终在法律和道德的框架内行事(always work ethically and within the bounds of the law),如此你必将拥有长久而富有成果的职业生涯,并在此过程中建立良好的商业和个人关系。要始终力求选择高尚之道,做正确的事。文档记录Document, document, document。如有疑问,务必详细记录并充分沟通。确保所有“枯燥的”合规事宜都首先得到妥善处理,这样你便能高枕无忧,作为客户值得信赖的顾问,享受为其执行出色全面评估的过程。

渗透测试工程师路径大纲

该学习路径模拟针对公司Inlanefreight的渗透测试,并将其分解为不同阶段,涵盖了使我们从众多渗透测试工程师中脱颖而出的核心概念与工具。路径最后设置了一个关于关键软技能的深度模块(如笔记记录、组织协调、文档编写、报告撰写及客户沟通),以及一次完整的模拟渗透测试,让我们能在一个大型仿真公司网络环境中综合运用所有技能。构成此路径的各模块安排如下:

导论

- 渗透测试流程

- 开始

侦查、枚举与攻击规划

- 使用 Nmap 进行网络枚举

- 踪迹追踪

- 信息收集 – 网络版

- 漏洞评估

- 文件传输

- Shell 与Payloads

- 使用 Metasploit 框架

利用与横向移动

- 密码攻击

- 攻击常见服务

- 横向移动、隧道技术和端口转发

- 存活目录枚举与攻击

web漏洞利用

- 使用网络代理

- 使用 Ffuf 攻击 Web 应用程序

- 登录暴力破解

- SQL 注入基础

- SQLMap 基础

- 跨站脚本攻击 (XSS)

- 文件包含

- 文件上传攻击

- 命令注入

- 网络攻击

- 攻击常见应用程序

后渗透

- Linux 提权

- Windows 提权

报告与顶点项目

- 文档与报告

- 攻击企业网络

完成本学习路径后,我们建议学员朝着某个专业方向发展,无论是Active Directory环境、Web安全还是逆向工程。我们应当在所有领域持续积累技能以谋求全面发展,同时努力在至少一个专业方向上达到专家水平。对于尚未准备好学习本职业路径的学员,我们建议先完成”信息安全基础技能路径”中的所有模块,这将帮助您建立渗透测试工程师路径所需的预备知识。最佳学习方式是按顺序学习渗透测试工程师路径中的模块,因为各模块概念环环相扣。在整个路径中,我们会通过不同方式反复强调核心概念,为学员提供更多实践场景以深化特定领域的知识。例如,横向移动与信息掠夺是成为合格渗透测试工程师的关键技能。我们并未为这些阶段设置独立模块,因为它们可被视为渗透测试中需要反复实践的迭代过程。相反,我们会介绍横向移动的战术、技术与流程,并展示多种能够体现高效信息掠夺/后渗透技能的实战场景。

下一节将分解 36 个不同的 HTB Academy 模块,以及它们如何融入渗透测试过程的每个阶段。