如果一切顺利,我们成功利用(Exploitation)并渗透进企业网络,收集了本地存储的信息并提升了权限(后渗透,Post-Exploitation),接下来我们就进入了横向移动(Lateral Movement)阶段。此阶段的目标是测试攻击者在整个网络内部能够采取哪些行动。毕竟,主要目标不仅仅是成功利用一个公开系统,还要获取敏感数据,或者找出攻击者可能使网络瘫痪的所有途径。勒索软件(ransomware)就是最常见的例子之一。如果企业网络中的某个系统感染了勒索软件,它可能会蔓延至整个网络。勒索软件会使用各种加密方法锁定所有系统,使整个公司无法使用,直到输入解密密钥。

最常见的情况是,公司遭受经济勒索以牟利。通常,只有到了这一刻,公司才会意识到IT安全有多么重要。如果他们之前有一位优秀的渗透测试员对相关事项(以及适当的流程和分层防御措施)进行过测试,或许本可以避免这种情况以及随之而来的经济(甚至法律)损失。人们常常忘记,在许多国家,首席执行官(CEO)需要为未能妥善保护客户数据而承担法律责任。

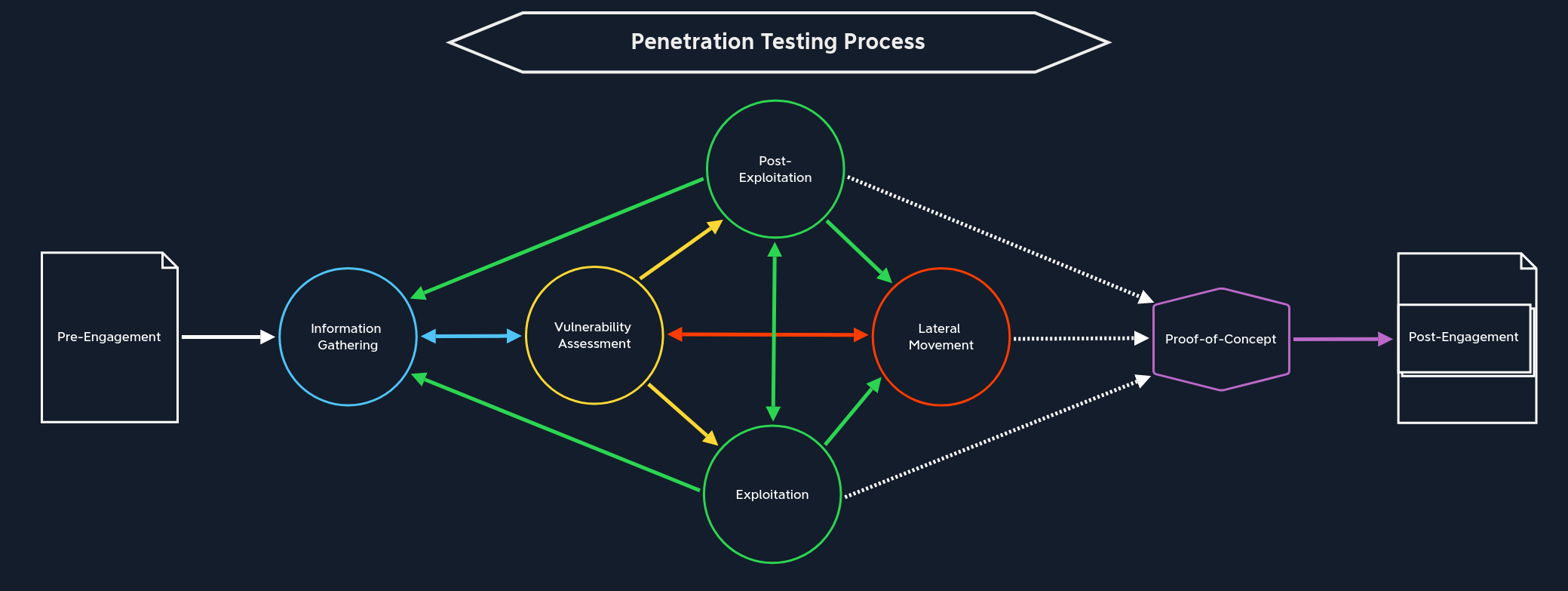

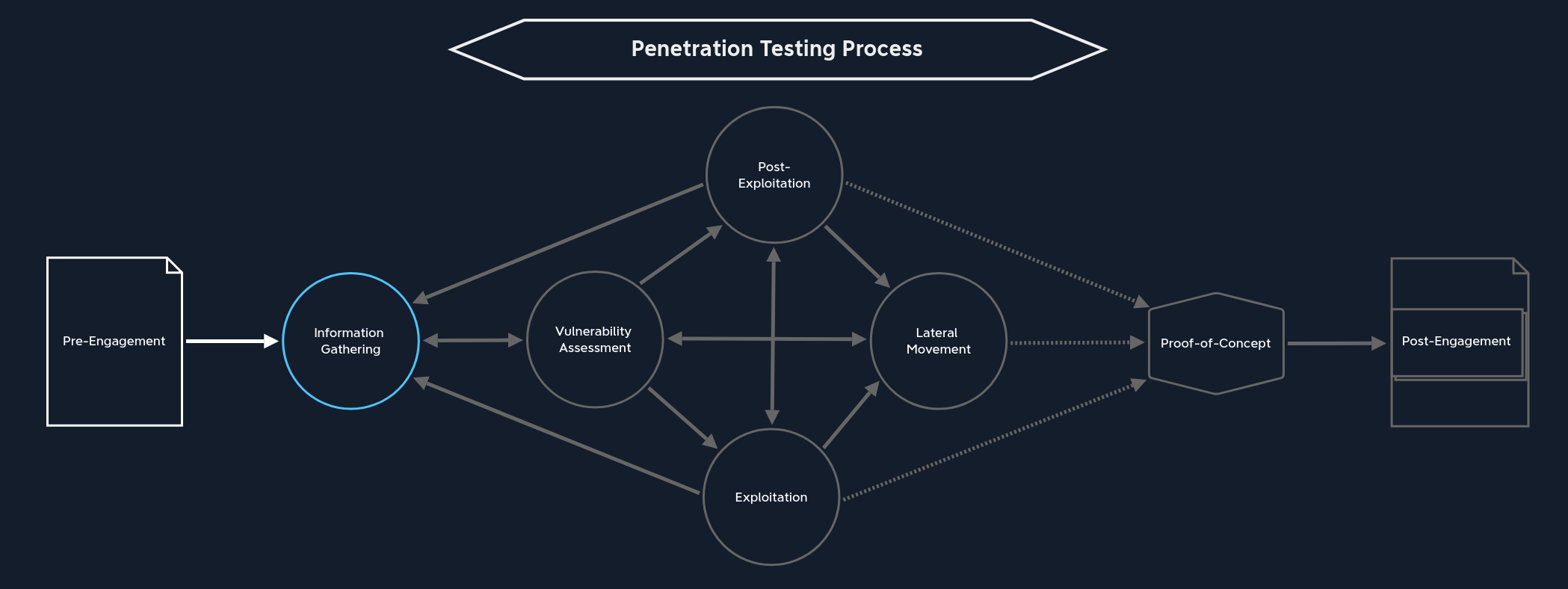

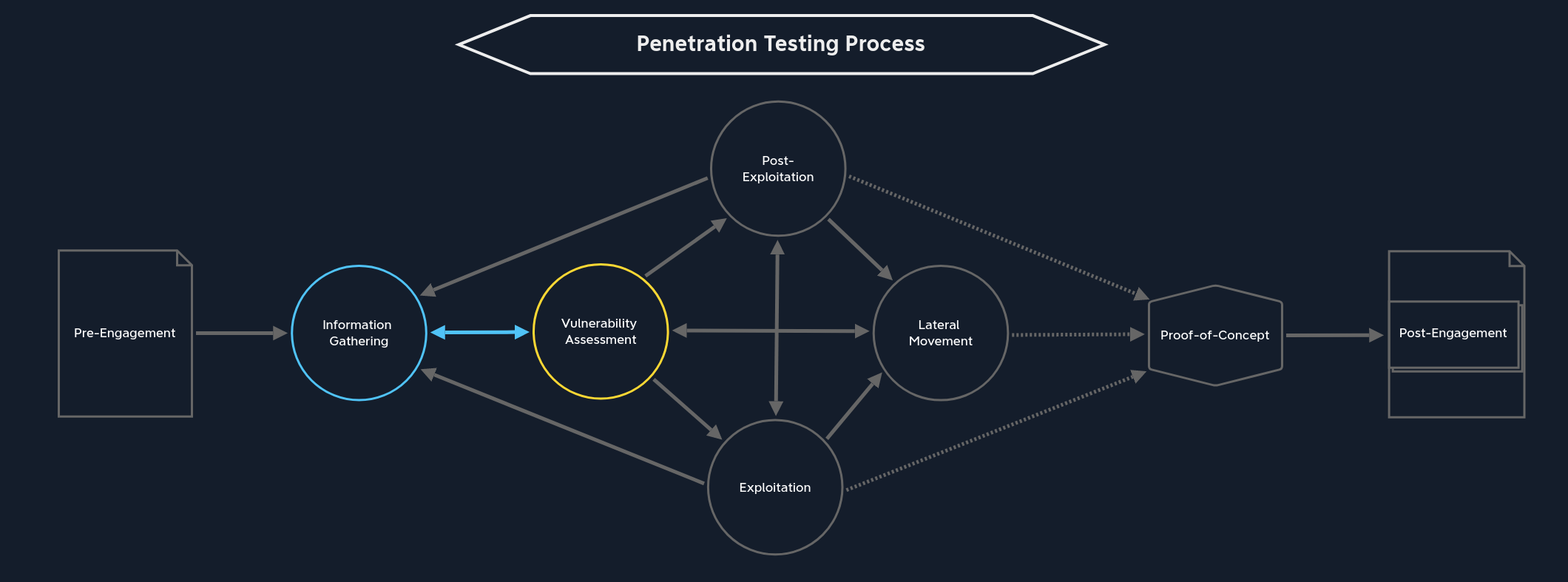

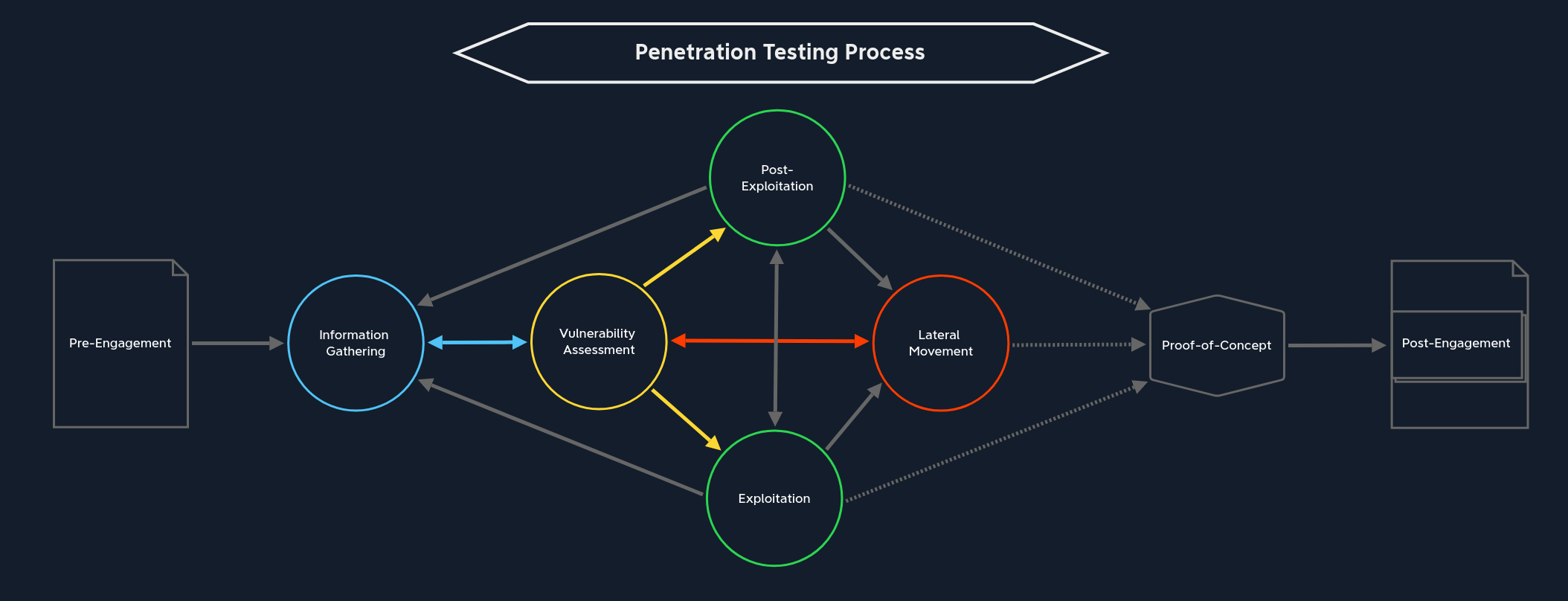

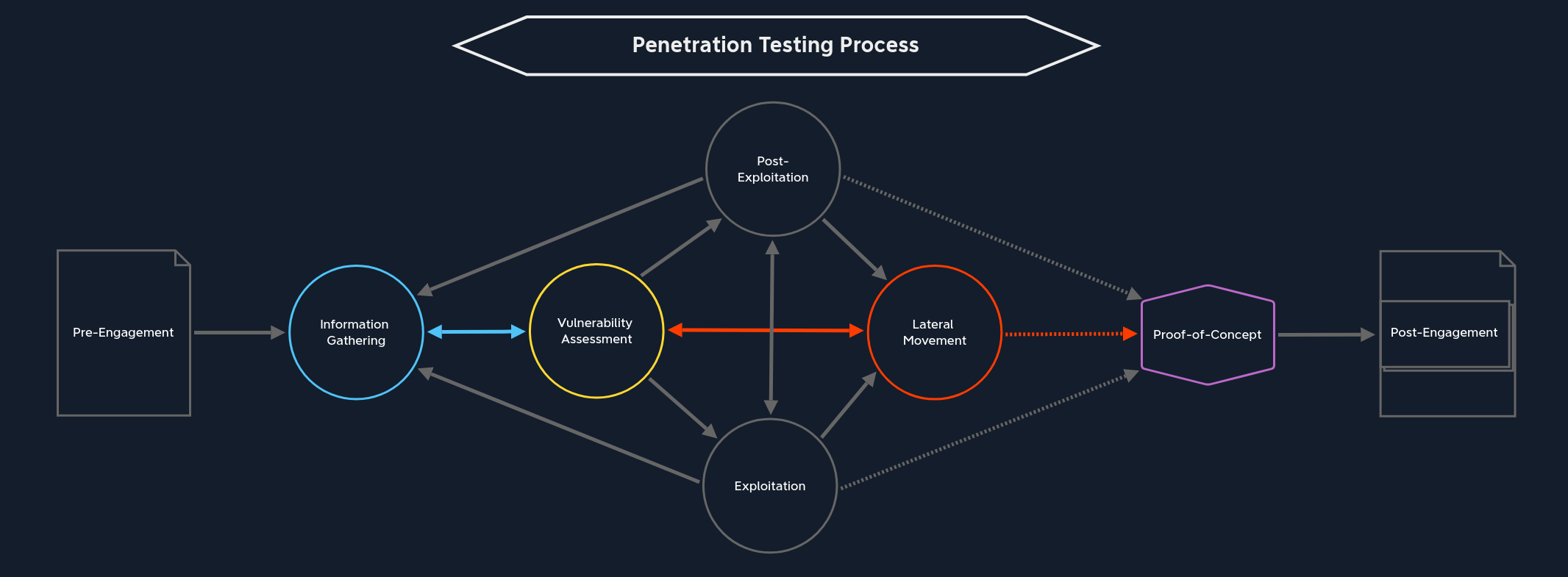

渗透测试流程包括:前期交互(Pre-Engagement)、信息收集(Information Gathering)、脆弱性评估(Vulnerability Assessment)、利用(Exploitation)、后渗透(Post-Exploitation)、横向移动(Lateral Movement)、概念验证(Proof-of-Concept)和后期交互(Post-Engagement)。

在此阶段,我们希望测试能够在整个网络中手动移动多远,以及从内部视角可以发现哪些可能被利用的漏洞。在此过程中,我们将再次经历以下几个阶段:

- 中转(Pivoting)

- 规避性测试(Evasive Testing)

- 信息收集(Information Gathering)

- 脆弱性评估(Vulnerability Assessment)

- (权限)利用((Privilege) Exploitation)

- 后渗透(Post-Exploitation)

如上图所示,我们可以从利用(Exploitation)阶段和后渗透(Post-Exploitation)阶段进入本阶段。有时,我们可能无法在目标系统本身上找到直接提升权限的方法,但我们有办法在网络中移动。这就是横向移动发挥作用的地方。

中转 (Pivoting)

在大多数情况下,我们使用的系统可能没有高效枚举内部网络所需的工具。有些技术允许我们利用被利用的主机作为代理,并从我们的攻击机或虚拟机执行所有扫描。这样,被利用的系统代表并将我们从攻击机发出的所有网络请求路由到内部网络及其网络组件。

通过这种方式,我们可以确保即使是非可路由网络(因此无法从公网访问)也能被访问到。这使我们能够扫描它们的漏洞并更深入地渗透到网络中。这个过程也称为中转(Pivoting)或隧道(Tunneling)。

一个简单的例子是,我们家里有一台无法从互联网直接访问的打印机,但我们可以从家庭网络内部向其发送打印任务。如果我们家庭网络中的一台主机被攻破,攻击者就可以利用它向打印机发送任务。虽然这是一个简单(且不太可能)的例子,但它说明了中转的目标,即通过一个中间系统访问原本无法直接访问的系统。

规避性测试 (Evasive Testing)

同样,在此阶段,我们应考虑规避性测试(Evasive Testing)是否属于评估范围的一部分。对于每种策略都有不同的程序,这些程序有助于我们伪装这些请求,以免触发管理员和蓝队(blue team)的内部警报。

有很多方法可以防御横向移动,包括网络(微)分段(network (micro) segmentation)、威胁监控、入侵防御/检测系统(IPS/IDS)、端点检测与响应(EDR)等。为了有效绕过这些防御,我们需要了解它们的工作原理以及对何种活动做出响应。然后,我们可以调整并应用有助于避免检测的方法和策略。

信息收集 (Information Gathering)

在我们瞄准内部网络之前,我们必须首先了解从我们的系统可以到达哪些系统以及有多少系统。这些信息可能已经从上一次后渗透阶段获得,当时我们仔细查看了系统的设置和配置。

我们再次回到信息收集(Information Gathering)阶段,但这次,是从网络内部并以不同的视角来进行。一旦我们发现了所有主机和服务器,就可以对它们进行逐个枚举。

漏洞评估 (Vulnerability Assessment)

从网络内部进行漏洞评估(Vulnerability Assessment)与之前的流程有所不同。这是因为网络内部出现的错误远多于暴露在互联网上的主机和服务器。在这里,用户所属的组群以及对不同系统组件的访问权限起着至关重要的作用。此外,用户共享信息、文档并协同工作的情况也很常见。

这类信息对于我们规划攻击尤为重要。例如,如果我们入侵了一个属于开发人员组的用户帐户,我们可能会获得对公司开发人员使用的大部分资源的访问权限。这很可能为我们提供有关系统的关键内部信息,并可能帮助我们识别缺陷或进一步扩大访问范围。

(权限)利用 ((Privilege) Exploitation)

一旦我们找到并确定了这些路径的优先级,我们就可以跳到利用这些路径访问其他系统的步骤。我们经常能找到破解密码和哈希值并获得更高权限的方法。另一种标准方法是在其他系统上使用我们已有的凭据。也会遇到我们甚至无需破解哈希值而可以直接使用它们的情况。例如,我们可以使用 Responder 等工具来截获 NTLMv2 哈希值。如果我们能截获管理员的哈希值,那么我们就可以使用哈希传递(pass-the-hash)技术(在大多数情况下)以该管理员身份登录多台主机和服务器。

归根结底,横向移动(Lateral Movement)阶段的目标是在内部网络中穿梭。已有的数据和信息用途广泛,通常可以多种方式加以利用。

后渗透 (Post-Exploitation)

一旦我们成功访问了一台或多台主机或服务器,我们会为每个系统再次执行后渗透(Post-Exploitation)阶段的步骤。在这里,我们再次收集系统信息、已创建用户的数据以及可以作为证据呈现的业务信息。然而,我们必须再次考虑如何处理这些不同的信息,以及合同中围绕敏感数据定义的规则。

最后,我们准备好进入概念验证(Proof-of-Concept)阶段,展示我们辛勤工作的成果,帮助我们的客户,并让负责补救的人员能够有效地复现我们的结果。